- SERVICES

- Éduquer et alerter

- Conception sécurisée

- Tester et certifier

- Automatiser

- Par Secteur

- À PROPOS DE NOUS

- …

- SERVICES

- Éduquer et alerter

- Conception sécurisée

- Tester et certifier

- Automatiser

- Par Secteur

- À PROPOS DE NOUS

- SERVICES

- Éduquer et alerter

- Conception sécurisée

- Tester et certifier

- Automatiser

- Par Secteur

- À PROPOS DE NOUS

- …

- SERVICES

- Éduquer et alerter

- Conception sécurisée

- Tester et certifier

- Automatiser

- Par Secteur

- À PROPOS DE NOUS

Sécurité par conception

Intégrez la sécurité à vos produits, processus et services dès le départ.

Profil de sécurité/protection

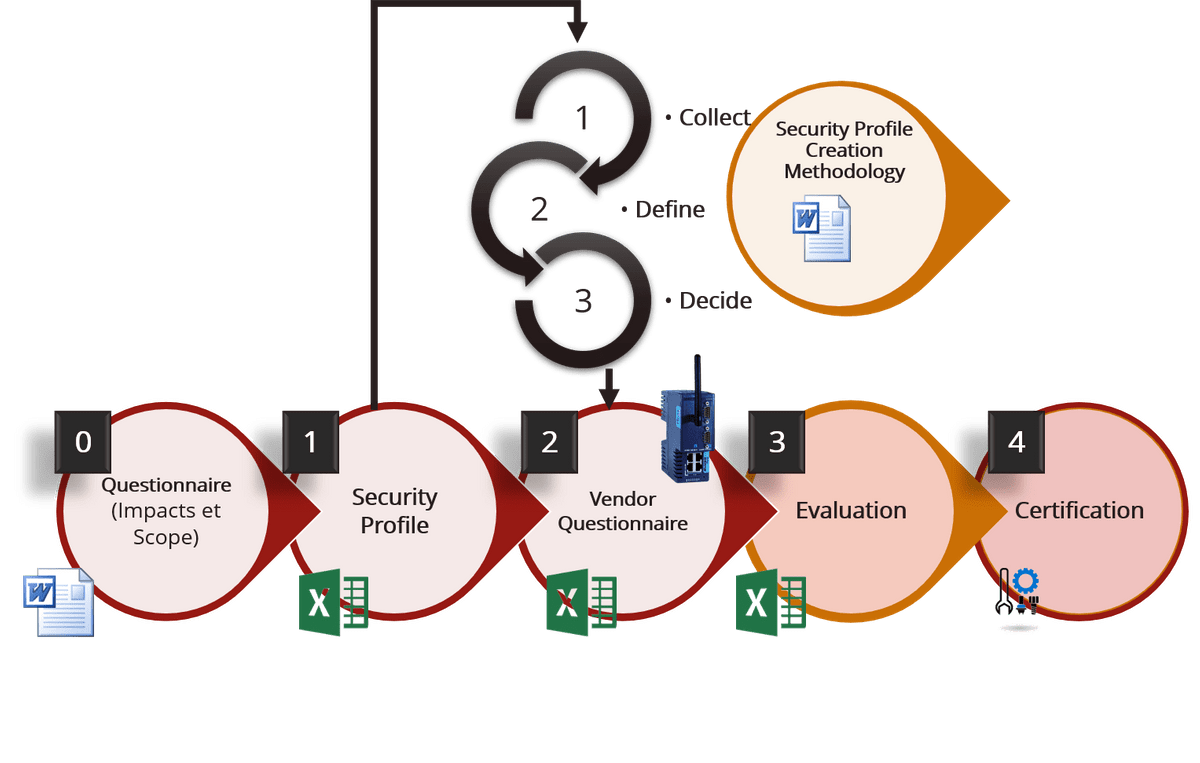

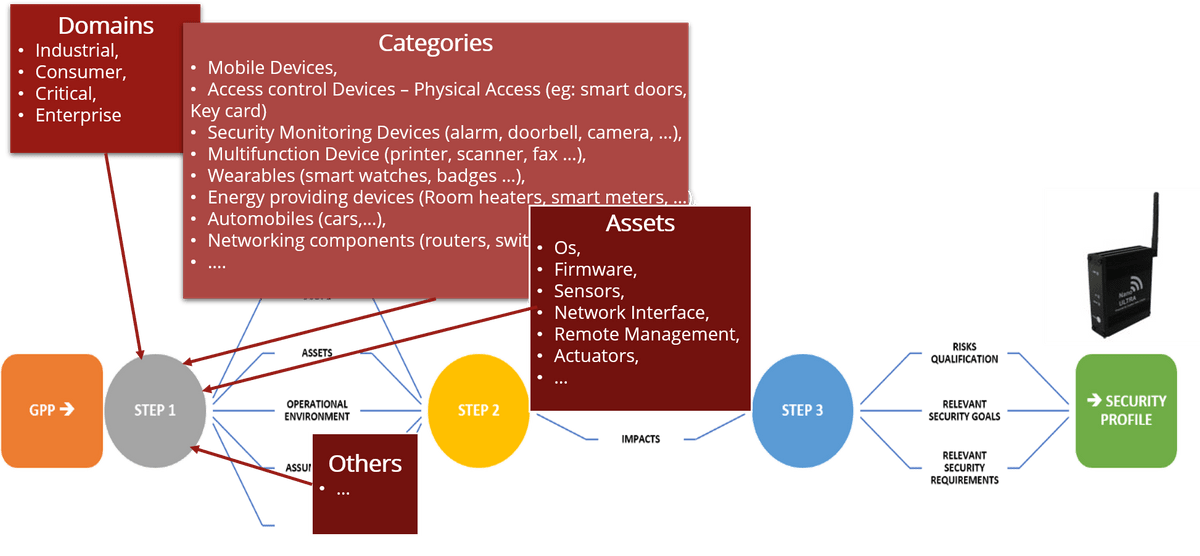

Nos experts spécialisés vous aident à planifier et à mettre en place la sécurité adaptée à votre produit ICT/IoT. D'un profil de sécurité étendu à un profil de protection détaillé en passant par un objectif de sécurité personnalisé, nous vous guidons à chaque étape.

- 🛡️ De la puce au cloud, nous créons un ensemble d'exigences sur mesure et basées sur les risques pour vos produits ou solutions IoT

- 🔒 Définissez vos exigences, choisissez des solutions de sécurité et gagnez du temps grâce à notre approche expérimentée, adaptée aux environnements grand public, d'entreprise, industriels et critiques.

- 🎯 Réalisez une évaluation de sécurité économique, en vous concentrant sur les domaines où les risques sont les plus élevés.

Profil de sécurité (SP) – Votre plan de sécurité

Imaginez votre produit IoT (qu'il s'agisse d'une caméra intelligente, d'un téléphone mobile, d'un thermostat ou d'une machine industrielle) comme une maison. Avant de construire cette maison, vous devez établir un plan qui indique où placer chaque élément pour la rendre sûre et sécurisée.

Un profil de sécurité est comme un plan directeur pour la sécurité de votre produit. Il répertorie toutes les exigences de sécurité adaptées à votre produit et à la manière dont il sera utilisé. De cette façon, vous pouvez concentrer vos efforts là où les risques sont les plus élevés, ce qui vous permet d'économiser du temps et de l'argent.

Profil de protection (PP) - La norme de sécurité générique

Vous souhaitez vous assurer que votre maison (produit) est conforme aux normes, mais quelles normes devez-vous respecter ? C'est là qu'intervient le Profil de Protection (PP).

Un PP est un ensemble de règles de sécurité standard, vérifiées et approuvées par des experts, que vous pouvez suivre pour une gamme de produits. Considérez-le comme un ensemble de directives fiables qui vous garantissent de construire correctement votre maison, quel que soit son type.

Le PP dispose également d'un niveau d'assurance d'évaluation (EAL) ou substantiel et élevé lorsque l'EUCC est appliqué. Cela vous indique dans quelle mesure la sécurité a été vérifiée et testée. Plus le niveau est élevé, plus l'évaluation est rigoureuse !

Objectif de sécurité (ST) - Le plan de sécurité personnalisé de votre produit

Votre maison (ou votre produit) peut avoir des caractéristiques uniques. Elle peut avoir une pièce spéciale ou des besoins spécifiques que le plan générique (PP) ne couvre pas.

Un objectif de sécurité (ST) est votre plan de sécurité personnalisé. Il reprend les règles générales du PP et les adapte spécifiquement à votre produit. Si votre produit correspond à plusieurs catégories, vous pouvez utiliser plusieurs PP pour créer le ST qui vous convient parfaitement.

Ce que nous offrons

Sécuriser votre monde connecté : des services sur mesure pour une cybersécurité robuste

Préparation – Prêt pour le succès

- Analyse de sécurité : comprendre l'environnement de votre produit, le type, la sensibilité des actifs et les menaces potentielles.

- Collecte des exigences : comprendre vos besoins spécifiques, qu'il s'agisse d'un gadget grand public ou d'un système de contrôle industriel.

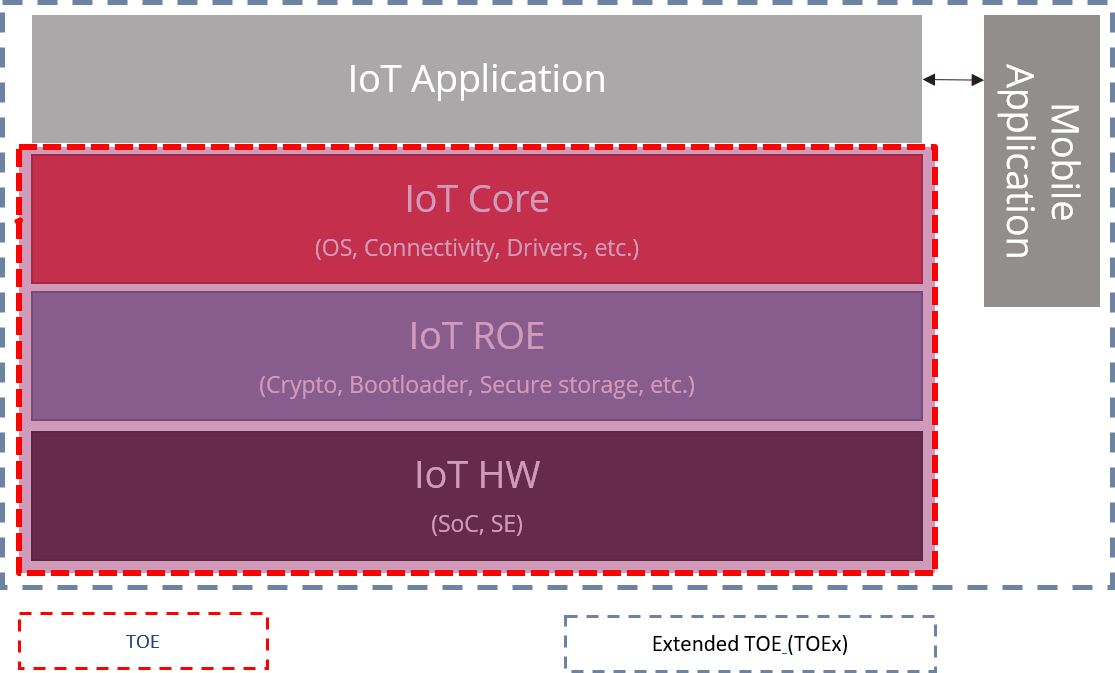

- Définition de la portée : Décrire l'étendue des mesures de sécurité, allant de la puce physique à l'intégration dans le cloud

- Conformité réglementaire : garantir que toutes les normes juridiques et industrielles nécessaires sont identifiées et prises en compte.

Création – Construire avec précision

- Développement d’un profil de sécurité : création d’un plan sur mesure qui englobe les caractéristiques uniques de votre produit.

- Création de profils de protection : De la définition du TOE aux SFR et SAR adaptés aux besoins spécifiques du marché.

- Élaboration de cibles de sécurité : Conception d'une cible de sécurité personnalisée qui peut combiner un ou plusieurs PP pour répondre aux exigences individuelles de votre produit.

Évaluation/Certification – Instaurer la confiance

- Évaluation de la sécurité : Réalisation de tests et d'analyses rigoureux pour garantir la cohérence de sécurité des profils par rapport à un produit réel et aux règles définies dans la norme Applid.

- Assistance à la certification : Vous guider tout au long du processus de certification Critères Communs (CC) ou FITCEM.

- Support continu : Fournir un support continu pour maintenir et améliorer la sécurité après la certification.

Livrables potentiels

💼 Préparation : Analyse et aperçu complet

- Évaluation personnalisée des besoins : Un rapport détaillé décrivant vos besoins spécifiques, fournissant une base solide pour la phase de création.

- Rapport d'analyse des risques : Une analyse exhaustive des risques et menaces potentiels, adaptée à l'environnement opérationnel de votre produit.

- Plan d’alignement de conformité : une feuille de route pour garantir que votre approche de sécurité est conforme à toutes les réglementations et normes du secteur en vigueur.

📊 Création : Documentation de sécurité sur mesure

- Profil de sécurité : un document synthétique répertoriant les exigences de sécurité basées sur les risques spécifiques à votre produit ou solution IoT.

- Profil de protection (PP) : spécification standard, indépendante de la mise en œuvre, des exigences de sécurité, y compris les menaces, les objectifs, les hypothèses, les exigences fonctionnelles, les exigences d'assurance et les justifications.

- Cible de sécurité (ST) : un document ST personnalisé qui peut être conforme à un ou plusieurs PP, fournissant un modèle robuste pour la sécurité de votre produit.

📚 Évaluation/Certification : Validation et Reconnaissance

- Rapport d'évaluation : un rapport détaillé mettant en évidence les résultats de notre évaluation rigoureuse de la sécurité, y compris, le cas échéant, une analyse de la manière dont un produit typique répond aux spécifications décrites dans la ST et la PP.

- Certification : Certification officielle selon les Critères Communs ou FITCEM affirmant que le produit est conforme aux exigences de sécurité identifiées.

- Plan de support continu : un cadre de support continu pour vous aider à suivre l'évolution des normes et réglementations de sécurité.

Pourquoi choisir Red Alert Labs ?

Une expertise éprouvée

Des professionnels expérimentés avec un parcours de réussite.

Solution économique

Concentrez-vous intelligemment pour concentrer vos efforts là où les risques sont les plus élevés.

Approche standardisée et personnalisée

Adapté à diverses industries et adaptable à des besoins spécifiques.

Collaboration centrée sur le client

Un accompagnement personnalisé tout au long de votre parcours de sécurité.

Parlez à un expert

Débloquez la véritable sécurité de la puce au cloud et améliorez votre profil de sécurité et de protection !

S'INSCRIRE !

Nous vous contacterons sous peu !

Éléments clés du profil de sécurité et de protection

1Évaluation de la sécurité

Nous effectuons une évaluation complète de la posture de sécurité de vos systèmes IoT, en identifiant les vulnérabilités potentielles et en développant un plan de sécurité personnalisé pour atténuer ces risques.

2Modélisation des menaces

Nous utilisons des techniques de modélisation des menaces de pointe pour identifier les menaces de sécurité potentielles et développer des stratégies d’atténuation efficaces.

3Tests de pénétration

Nous effectuons des tests de pénétration rigoureux pour identifier les faiblesses de la sécurité de vos systèmes, vous aidant ainsi à identifier et à atténuer de manière proactive les risques potentiels.

4Conformité et certification

Nous vous aidons à respecter les normes les plus élevées de conformité et de certification en matière de sécurité IoT, y compris des normes telles que ISO 27001, NIST et autres.

- Utilisez des sections de texte pour décrire vos valeurs, afficher plus d’informations, résumer un thème ou raconter une histoire. Lorem ipsum dolor sit amet, consectetuer adipiscing elit, sed diam nonummy nibh euismod tincidunt ut laoreet dolore.Utilisez des sections de texte pour décrire vos valeurs, afficher plus d’informations, résumer un thème ou raconter une histoire. Lorem ipsum dolor sit amet, consectetuer adipiscing elit, sed diam nonummy nibh euismod tincidunt ut laoreet dolore.

EU Transparency Register: REG 450926493482-66

© 2025 Red Alert Labs. Tous droits réservés.